מהי הדרך הנכונה להגן על עסק/חנות אונליין?

בדרך כלל אנשים חושבים שהתשובה לשאלה הזאת קשורה לתוכנות אנטי וירוס, חומות אש מתקדמות או פתרונות טכנולוגיים אחרים אבל טכנולוגיה היא רק צלע אחת באבטחת מידע והיא אפילו לא הצלע החשובה ביותר. במאמר זה נצלול לעולם אבטחת המידע ונשתמש בשלושה מודלים המאפשרים לנו לנתח את רמת האבטחה והחולשות בארגון/עסק/חנות

(The CIA triad – (Confidentiality, Integrity, and Availability

אין למונח שום קשר לארגון הביון אבל כנראה שאימצו את השם כי הוא נשמע יותר קול ומעניין ממשולש אבטחה. זהו בעצם מודל שנועד לנתח את אבטחת המידע בארגון/עסק. המשולש מורכב משלוש צלעות:

1 סודיות Confidentiality – שמירת המידע מעיניים לא מורשות.

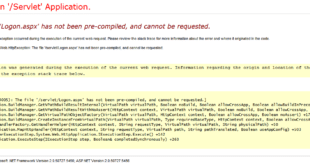

2 זמינות Availability – נוכל לבנות את העסק הכי מאובטח בעולם אבל אם הוא לא יהיה זמין לקהל הרחב 24/7. בעצם לא השגנו שום דבר. להיפך, החוסר זמינות הורס את הפוטנציאל לגדול ולהגיע לכמה שיותר אנשים. הרבה מאוד בעלי חנויות מתחילים החוששים מפריצות מתקינים פלאגינים כבדים ומגדירים אותם בצורה לא מקצועית המאיטה את המערכת מבלי לספק משאבי מערכת מספקים. צריך למצוא את האיזון הנכון בין אבטחה לבין זמינות למשתמש הקצה. ככל שאתר מורכב יותר כך הוא מהווה יותר סכנה מבחינת סודיות ואינטגריטי.

3 יושרה integrity – הגנה משינויים לא מורשים. לדוגמא המאמר הזה עולה לאינטרנט באתר israelrich וכל אחד בעולם יכול לקרוא אותו או להגיב לו (בהנחה שהוא לא ספאמר 🙂 אבל רק עורכי האתר יכולים לשנות את הטקסט. דוגמא אחרת -אנחנו יכולים להיכנס לאמזון ולראות את המוצרים. המידע איננו סודי אבל אמזון בוודאי לא ירצו שמישהו לא מורשה יכנס לאתר וישנה את מחירי המוצרים או ישתול ביקורות חיוביות למוצר זבל.

בתמונה הבאה תוכלו לראות דוגמא לחוסר אינגריטי באתר ויקיפדיה:

כשאנחנו לוקחים בחשבון את שלושת הצלעות במודל אנחנו יכולים להגדיר מהי רמת האבטחה הדרושה. לדוגמא אם הצלע החשובה שלנו היא הסודיות אז נזדקק אולי לסוג מתקדם יותר של הצפנה.

אם הקמנו לדוגמא קזינו במזרח אירופה, אנחנו חייבים סודיות ואינטגריטי מהמעלה הראשונה כי כל פגיעה יכולה להיות הרסנית לעסק. אנחנו צריכים גם זמינות כי לקוחות לא יוכלו להשתמש באתר אם הוא לא זמין.

אחד העקרונות החשובים לזכור הוא שכל החמרה באבטחה מצריכה פשרה בזמינות. אם אנחנו מחליטים שהלקוחות בחנות הרחפנים שפתחנו חייבים ססמא בת 10 תווים לפחות עם אות אחת גדולה לפחות, אנחנו מסתכנים שרוב הלקוחות ישכחו את ססמת ההתחברות שלהם ויצטרכו לשחזר אותה.

Information assurance model

מודל המבוסס על שלושה אלמנטים שנועדו לשמור על נכס – נכס יכול להיות גם ארגון/עסק.

אנשים- הטכנולוגיה הכי טובה בעולם לא תעזור לכם אם אנשים יפשלו בשמירה על מידע. בואו נחזור לכותרת הכתבה ונראה איך ארגון טרור גורם לחיילים שלא חושבים יותר מדי על בטחון שדה, להוריד רוגלה.

איך החמאס ניצל חרמנות של חיילי צה"ל להשיג מודיעין על בסיסים צבאיים:

האם אתם או העובדים שלכם מודעים מספיק לשמור על הגישה למידע בעסק? האם העובדים שלכם לוקחים עבודה הביתה וגולשים ברשת ציבורית של בית קפה או בית מלון? האם הם משאירים את הלפטופ פתוח כשהם ניגשים לשירותים? האם הם מכניסים usb או דיסק לא מורשה לכונן?

בעונה הראשונה של הסדרה הנפלאה "מר רובוט", ניגש ראפר צעיר לעובד בחברת אבטחה ומנסה לשכנע אותו לקחת דיסק שהוא הוציא. הוא נשמע ומדבר כמו מוזיקאי צעיר שרוצה לקדם את המוזיקה שלו והעובד משתכנע לקחת את הדיסק. בסצינה מאוחרת יותר אנחנו רואים את אותו ראפר נכנס למחשב ופורץ למצלמת הרשת בלפטופ שלתוכו הכניס העובד את הדיסק. המציאות לא רחוקה מהתיאור הטלוויזיוני שלה. ככה מתבצעות עשרות אלפי פריצות וסחיטות ברחבי העולם

הרבה מאוד בעלי חנויות בישראל מעסיקים פרילאנסרים מהודו/בנגלדאש/פקיסטן או מעסיקים חברות שמעסיקות בלי ידיעתם מתכנתים מכל רחבי העולם. האם וידאתם מי בדיוק עובד על האתר שלכם? האם בדקתם בלוגס (רישומים) של השרת מאילו מדינות נכנסו יוזרים עם תפקידי admin (ניהול)?

ישראל היא המדינה המותקפת ביותר בעולם וההפסדים הנגרמים לעסקים/אתרים ישראליים היא עצומה. ודאו היטב מי עובד על האתר שלכם ולמי נשאר גישה לאתר מעבודות קודמות. הטכנולוגיה המתקדמת ביותר בעולם לא תעזור אם אנשים לא מורגשים מחויבים להגן על עצמם.

תהליך- הבנת דברים תוך כדי שהם קורים ותיעוד שלהם. האם דברים אכן מתועדים בעסק שלכם? האם יש פלאגין/תוכנה המתעד חיבורים לאתר ושינויים שנערכו במערכות חשובות? האם יש תיעוד של כל הקבוצות והעובדים שיש להם גישה והאם הגישה הזאת מוגבלת לתפקיד? בואו נניח שיש לנו אתר לאיסוף לידים בתחום התקשורת שנבנה על פלטפורמת וורדפרס. כמה אנשים מורשים להתחבר למערכת ולשנות את האתר? יש כמובן את האדמין-מנהל האתר עם גישה מלאה, יש את מזין התוכן/כותב המעלה מאמרים ומשתף אותם אחר כך ברשתות חברתיות. יש את חברת הSEO שמקבלת יוזר אחד אבל סביר להניח שמספר אנשים משתמשים בו ויש כמובן את המתכנת שמקבל יוזר עם הרשאות מלאות כדי להטמיע שינויים באתר. מספיק שאחד מבעלי התפקידים לא אחראי/ישר כדי למוטט את העסק. קביעת תהליך היא צעד חשוב אבל פיקוח שאכן התהליך מתבצע חשוב הרבה יותר.

טכנולוגיה- מבין שלושת האלמנטים, טכנולוגיה היא כנראה האלמנט המובן ביותר. כאשר אנשים נשאלים מה צריך כדי לשפר את אבטחת המידע בעסק אונליין שלהם התשובה בדרך כלל תלך לכיוונים הללו ותכלול מונחים כמו פיירוול, פלאגינים יעודיים לאבטחה, אנטי וירוס מתקדם וכו'. זה אמנם נהדר שאנשים מודעים לנפלאות הטכנולוגיה אבל שום טכנולוגיה בעולם לא תעזור בלי שני האלמנטים שהזכרנו קודם. לא מעט בעלי עסקים שעברו אירוע פריצה או כופר מאשימים מיד את השרת/חברת האחסון ולא עוצרים לשניה לשאול האם יתכן שהסיבה לפריצה מגיעה ממקום אחר לגמרי?

לאחר שציינו זאת, האם הפלאגינים באתר/חנות שלכם מעודכנים? האם שרתי חברת האחסון שלכם מוגנים דיים? האם בכל מחשבי העובדים הותקנו תוכנות נגד malwares ווירוסים? האם הג'ימייל שלכם מוגן ב double authentication? השתדלו שהטכנולוגיה תהיה כמה שיותר פשוטה ומובנת לכם ולעובדים איתה.

טכנולוגיה שלא מובנת לעובדים תביא יותר נזק מתועלת.

איך ניישם למעשה את המודל ואיך הוא קשור להאקרים?

כמו שאנחנו מודעים לשלושת הצלעות במודל, כך גם האקרים מודעים היטב למודל. אנחנו רגילים לחשוב על האקר יושב בחושך עם קפוצ'ון על הראש כשלמעשה הרבה מאוד האקרים מעדיפים לנצל את הצלע האנושית ולא הטכנולוגית כדי לתכנן פריצות והשתלטויות. האקר חכם תמיד שואל את עצמו "מה הצלע החלשה בעסק/חנות הזאת ואיך אני מנצל אותה?" איש אבטחת מידע מנוסה שואל את אותה שאלה בדיוק "מה הצלע החלשה באבטחה של העסק ואיך אני משפר אותה?"

נניח שכנופיית האקרים רוצים לחדור לאתר קריפטו מאובטח היטב. אם אחד החברים בכנופיה מצליח להתקבל כעובד זוטר בחברה או לחברה שמספקת שירותים למערכת, הוא לא צריך פתרון טכנולוגי מסובך כדי לפרוץ. אם הוא מצליח להתקבל אפילו כעורך שיחות טלפון (בעולם הקריפטו זה נקרא retention) הוא יכול לחבר usb פשוט עם קאלי לינוקס לכמעט כל מחשב בחברה ואז שום פיירוול מתוחכם לא יעזור. בהרבה פריצות מורכבות זה בדיוק מה שקורה. המעסיק מקבל לעבודה עובד שנראה על פניו חרוץ ורציני, חותם איתו על הסכם שכר ומרגיש הוא עשה דיל טוב בלי להבין שהוא הכניס סוס טרויאני לעסק.

רוצים דוגמא נוספת? בואו נניח שעובד צריך להקיש ססמא בת 12 ספרות כדי להתחבר למערכת. ההאקר יכול לחפש פתרון טכנולוגי שיפרוץ ססמא כזאת אבל המשאבים הדרושים בדרך כלל עצומים וגם אז אין בטחון שהססמא האמיתית תמצא. לעומת זאת, ההאקר יכול לדמות את דף ההתחברות למערכת, לשלוח אימייל לעובד שהוא סימן כרשלן ולבצע פישינג על הססמא. יכול להיות שהעובד ישתף זאת עם מעסיקיו והם ישנו מיד את כלל הססמאות ויהדקו אבטחה אבל גם יכול להיות שאותו עובד יפחד לאבד את מקום עבודתו או להיתבע על הנזק והוא פשוט ינסה לשכוח מהעניין עד שמשהו יקרה.

ובואו נסיים בסיפור אמיתי שזעזעז לא מזמן את עולם אבטחת המידע וכמעט מוטט בנק:

עובד לשעבר בחברת שירותי הדיוור Active trail בשם ליאור שרעבי גנב מאות מאגרי מידע שהכילו נתונים רבים על לקוחות ומנויים. חלק מהמידע הוא מכר לבית השקעות וכנראה למקומות נוספים. אחד הלקוחות של אקטיב טרייל היה בנק יהב. ליאור שרעבי פנה בהודעות סחיטה למנהלי הבנק ואיים לפרסם את המאגר השלם של הבנק אם לא ישלמו לו מליוני דולרים בביטקוין, דבר שהיה עלול לסכן את יציבותו של הבנק ואמינותו. ליאור שרעבי לא היה צריך לפרוץ עם קאלי לינוקס או להפעיל שיטות מתוחכמות כדי לדוג ססמאות. ליאור שרעבי פשוט היה הבן אדם הלא נכון שראה בנסיבות העבודה שלו הזדמנות קרימינלית לעשיית הון.

Defence in depth

מודל הגנה נוסף המבוסס על שכבות שונות של הגנה המצטרפות אחת על השניה.

מידע – קיימים שני סוגי מידע: מידע קיים במנוחה ומידע שנמצא בתנועה. שני הסוגים מצריכים הגנות שונות. הרבה אנשים חושבים על הגנה על המידע הקיים באתר אבל לא איך אותו מידע עצמו מועבר ל Cloud לגיבוי, למדפסת במשרד או למקורות אחרים כמו סמארטפון של עובד דרך ה Wifi. דוגמא להגנה על מידע בתנועה:התקנת SSL, גישה מורשית מ IP מסוים,

אפליקציה/תוכנה – האם אנחנו משתמשים בעסק שלנו אך ורק באפליקציות/תוכנות מוגנות? האם הורדנו פלאגין/תבנית וורדפרס מאתר מפוקפק? חלק גדול מהאתרים המציעים פלאגינים פרימיום לוורדפרס להורדה חינם לא שמים פרסומות ומקפידים על אתר "נקי" בלי פופאפים. הם לא צריכים את כל השטויות האלה כי תוך הפלאגינים והתבניות שהם מציעים להורדה מסתתר קוד שנועד לגנוב חלק מהטראפיק של האתר או להוסיף אותו לרשת בוטנטים ולהרוויח כסף מ Clicks fraud או משלוח ספאם. האם נתתם למתכנת מאוקראינה,הודו או בנגלדאש לשנות דבר מה בקוד שלכם? האם יכול להיות שליאור שרעבי שמוזכר למעלה משך את מאגר המידע שלכם והציע אותו בדארקנט למרבה במחיר? האם אתם משתמשים ב ג'ימייל או אולי רק באימיילים של הדומיין? האם אתם בטוחים לגמרי שתיבות הדואר שלכם מוגנות?

אחסון – במונח אחסון אנחנו מתכוונים למחשב שבו אנחנו משתמשים. הוא יכול להיות מחשב רגיל, סמארטפון, מכונת לינוקס, טאבלט וכל מכשיר אחר. ברמת האחסון אנחנו צריכים לקחת בחשבון שני גורמים חשובים:

חומרת האחסון – האם המכשיר מתאים לעבודה בטוחה?

מערכת ההפעלה – האם אנחנו משתמשים בגרסא עדכנית?

ניתן לאבטח את האחסון ע"י חיבור נכון, עדכונים שוטפים למערכת ההפעלה. סורק Malware וברמת מתקדמת יותר Firewall החוסם פורטים מסוימים.

רשת פנימית – במידה ואתם מפעילים רשת פנימית, האם היא מוגנת כראוי? בהרבה רשתות פנימיות אין הגנה ולו מינימלית. בואו נניח שאחד העובדים שלכם מגיע לעבודה עם מחשב שללא ידיעתו נגוע בתולעת זדונית. כאשר העובד מתחבר לרשת הפנימית, התולעת עוברת לשאר המחשבים ברשת.

ניתן די בקלות להגן על רשת פנימית באמצעות הפרדה פיזית של מידע, סיווג העובדים והתקנת פיירוול ומערכות להתראה בזמן אמת על Malwares.

רשת חיצונית – ההבדל העיקרי בין רשת פנימית לחיצונית הוא רמת האמון והסיכון שאנחנו מייחסים לשני הסוגים. תמיד יהיו "אנשים רעים" בחוץ שינסו להפיל או להשתלט על העסק שלכם. בחלק ממדינות העולם, יש כפרים שלמים שמתפרנסים מזה. האם העסק/חנות שלנו בטוחים דיים להתמודד עם האינטרנט?

אנשים – ושוב נדגיש ונסיים בנקודה האנושית. שום דבר לא יעבוד בלי מחויבות ברורה של העובדים בעסק והבנה עמוקה מה עלול לסכן את המידע בעסק. חייבת להיות מדיניות ברורה של תהליכי אבטחה שאין לסטות ממנה.

Israel Rich https://israelrich.com. הוא אתר המאגד בתוכו כותבים המתמחים בשיווק שותפים (Affiliate) שיווק דיגיטלי, SEO ובשנה האחרונה גם Generative AI

Israel Rich https://israelrich.com. הוא אתר המאגד בתוכו כותבים המתמחים בשיווק שותפים (Affiliate) שיווק דיגיטלי, SEO ובשנה האחרונה גם Generative AI

אחד המאמרים הטובים ביותר שקראתי על אבטחת מידע בעסק והדוגמא של ליאור שרעבי מרתקת. איך עובד אחד יכול לשאוב מאות מאגרי מידע מהעסקים הכי מוגנים כמו בנק? מה הכלי היעיל ביותר בקאלי לבדיקת חולשות אבטחה בוורדפרס?

אתרי וורדפרס ניתן לבדוק כמו כל אתר אחר ברמת השרת/אתר ובנוסף קיים כלי ייעודי wpscan שסורק את הפלאגינים והתבניות באתר ומקשר אותן ל exploits ידועים שניתן לטעון ב metasploits. צריך להקפיד לעדכן את ה wpscan לעיתים קרובות. אולי עוד נכתוב על הכלי הזה מאמר….

היי ,אני מתעניין בקורס (אבטחת מידע וסייבר)בהאקר-יו או ב see security ,האם יש מישהו שעשה/מכיר?אשמח להתייעץ ולשמוע. מה הדרך הכי טובה ללמוד את תחום הסייבר ולהתקבל לעבודה בתחום?

זה תלוי בעיקר בך. אתה יכול ללמוד במסגרת או באחד מקורסי האונליין הרבים הקיימים ברשת. אי אפשר לעבוד בסייבר בלי להבין לעומק איך רשת עובדת, איך שרת עובד, איך מחשב מתקשר עם שרת, פרוטוקולים, מערכת הפעלה (לפחות חלונות ולינוקס) וכו'. בקורסים מלמדים אותך ממש על קצה המזלג רשתות… תקדיש כמה שעות ביום לצלול לתחום ביוטיוב ולבדוק כמה זה מעניין אותך. הדרישה לעובדים בתחום הזה היא אדירה ורק תגדל בעתיד. אתה גם יכול לגשת לבד להסמכות בתחום כמו ceh ו oscp.